TOR (The Orion Router) – система прокси-серверов с SOCKS-интерфейсом, позволяющая устанавливать анонимное зашифрованное соединение, защищённое от прослушивания. Анонимность трафика обеспечивается за счёт распределённой сети серверов. Так называемая «многослойная (луковая) маршрутизация». Где схема подключения выглядит так: Трафик от пользователя передаётся на сервер (Relay) №1, который видит реальный IP пользователя. После чего трафик от сервера №1 передаётся серверу №2, который видит IP сервера №1, но не знает реального IP адреса источника. Сервер №2 передаёт трафик на сервер №3, который видит IP сервера №2, но не знает IP сервера №1 и IP источника (пользователя). Сервер №3 является последним в цепочке и служит выходом (Exit Relay), передающим трафик непосредственно в конечную точку. Технология TOR так же обеспечивает защиту от анализа трафика.

TOR (The Orion Router) – система прокси-серверов с SOCKS-интерфейсом, позволяющая устанавливать анонимное зашифрованное соединение, защищённое от прослушивания. Анонимность трафика обеспечивается за счёт распределённой сети серверов. Так называемая «многослойная (луковая) маршрутизация». Где схема подключения выглядит так: Трафик от пользователя передаётся на сервер (Relay) №1, который видит реальный IP пользователя. После чего трафик от сервера №1 передаётся серверу №2, который видит IP сервера №1, но не знает реального IP адреса источника. Сервер №2 передаёт трафик на сервер №3, который видит IP сервера №2, но не знает IP сервера №1 и IP источника (пользователя). Сервер №3 является последним в цепочке и служит выходом (Exit Relay), передающим трафик непосредственно в конечную точку. Технология TOR так же обеспечивает защиту от анализа трафика. Система TOR была создана в рамках проекта Free Haven в «Центре высокопроизводительных вычислительных систем» исследовательской лаборатории военно-морских сил США совместно с DARPA (Агентство по перспективным оборонным научно-исследовательским разработкам) по федеральному заказу. В 2002-ом году разработка была рассекречена, а исходные тексты переданы независимым разработчикам. После чего о поддержке проекта объявила некоммерческая правозащитная организация Electronic Frontier Foundation, прилагающая значительные усилия по расширению сети. Так же финансовую помощь проекту оказывают Министерство Обороны, Государственный Департамент и Национальный Научный Фонд. По состоянию на март 2014 года сеть TOR включает в себя более 5300 узлов, разбросанных по всем континентам Земли, кроме Антарктиды.

На уровне частного пользователя система может быть использована для сохранения конфиденциальности передаваемых данных и обхода цензуры.

Сеть TOR является бесплотной, но философия сети немного напоминает философию файлообменных сетей, где участник сети является не только потребителем, но и делится частью своих ресурсов со всей сетью. Никто не запрещает пользователю подключаться к сети и выступать лишь в качестве клиента, но более предпочтительным является подключение в качестве клиента и сервера. Когда компьютер пользователя так же становится одним из узлов сети TOR.

Серверы (Relay) TOR можно разделить на три основные группы:

1. Exit Relay – когда сервер передаёт трафик пользователей и так же является выходом. Другими словами, участник сети может использовать его как точку доступа к ресурсам Интернет, при этом для наблюдателя извне IP адрес пользователя будет тот же, что и у Exit Relay.

2. Non-exit Relay – промежуточное звено для передачи трафика пользователей сети. Передаёт трафик только между узлами сети TOR, что не допускает его использование в качестве выхода для подключения к сайтам. Так же может использоваться как точка входа в сеть.

3. Bridge Relay – так называемый мост. Может использоваться как точка входа и как промежуточное звено. Адреса мостов не публикуются в публичных каталогах (в отличии от двух первых) и могут быть использованы там, где провайдеры блокируют доступ к узлам TOR.

Далее подробнее. Если вы хотите использовать сеть TOR лишь для доступа к сайтам, то достаточно скачать специальную на официальном сайте проекта. Tor Browser Bundle. Сборка существует под все популярные платформы и не требует дополнительных настроек. Вы просто запускаете браузер и после соединение передаваемые через него данные идут через сеть TOR. Сборка по сути является прокаченной версией Firefox. Разработчики настоятельно не рекомендуют устанавливать на неё дополнительные плагины и как-либо ещё изменять сборку.

Для более продвинутых пользователей существуют standalone версии. Скачать их можно

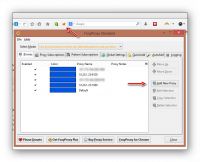

Под Windows существует несколько сборок, заранее сконфигурированных либо под Exit Relay, либо под промежуточное звено, либо под мост. По сути не важно какую сборку вы поставите. Vidalia позволит легко перенастроить сбору под любой тип узла TOR. Просто запустите Vidalia и выберите пункт «Setup Relaying». В этой вкладке вы можете настроить тип вашего узла. Первое – только клиент, второе – Non-exit Relay (промежуточное звено и точка входа), третье – Exit Relay (точка выхода) и четвёртое – Bridge Relay (мост). Во вкладке «Bandwidth Limits» можно настроить ограничения скорости.

Если ваш провайдер блокирует публичные узлы TOR, то во вкладке «Sharing» настроек Vidalia выберите последнее – «Bridge Relay» (help censored users reach the TOR network), а во вкладке «Network» поставьте галку в чекбокс «My ISP blocks connections to the TOR network» (мой провайдер блокирует соединения с сетью TOR). Таким образом ваш узел будет использоваться как мост. Если ниже есть список адресов ближайших к вам мостов – замечательно. Выбирайте один из них и жмите «OK». Если нет, то через аккаунт Gmail вам следует отправить пустое сообщение на адрес [email protected] с темой «get bridges». В ответе вам будут высланы ближайшие к вам адреса мостов. Их следует внести в соответствующее поле во вкладке «Network». Более подробно о подключении к мостам в ролике ниже.

Если ваш провайдер блокирует публичные узлы TOR, то во вкладке «Sharing» настроек Vidalia выберите последнее – «Bridge Relay» (help censored users reach the TOR network), а во вкладке «Network» поставьте галку в чекбокс «My ISP blocks connections to the TOR network» (мой провайдер блокирует соединения с сетью TOR). Таким образом ваш узел будет использоваться как мост. Если ниже есть список адресов ближайших к вам мостов – замечательно. Выбирайте один из них и жмите «OK». Если нет, то через аккаунт Gmail вам следует отправить пустое сообщение на адрес [email protected] с темой «get bridges». В ответе вам будут высланы ближайшие к вам адреса мостов. Их следует внести в соответствующее поле во вкладке «Network». Более подробно о подключении к мостам в ролике ниже.Ролику четыре года. С тех пор интерфейс Vidalia (как и самого сайта проекта) немного изменился. Но суть та же.

[media=http://www.youtube.com/watch?v=bfbaz4QTYcY]

Если вы решили использовать ваш узел в качестве Exit Relay, то вам следует чётко понимать, что это такое. Exit Relay – это точка выхода из сети TOR в Интернет. Любой пользователь сети TOR сможет использовать ваш компьютер для выхода в Интернет со всеми вытекающими. У такого пользователя будет ваш IP адрес и весь его трафик будет проходить через ваш компьютер. В странах с цензуруй это не имеет смысла. Если ваш провайдер блокирует публичные узлы TOR, то Exit Relay работать не будет. Сеть TOR – анонимная сеть. Не все используют её для обхода цензуры. Ряд клоунов использует её для троллинга, рассылки спама и прочего дерьма, которое может негативным образом отразиться на вашем IP адресе, вплоть до проблем с полицией. Если вы всё же решили использовать узел в качестве Exit Relay, то во вкладке «Sharing» есть вкладка «Exit Policies» для уточнения тех соединений, которые возможны через ваш узел. Разрешённые соединения необходимо отметить галкой. На самом деле не всё так страшно, и TOR в любом случае будет блокировать некоторый исходящий трафик для предотвращения рассылки спама и прочего мусора, но перед использованием узла в качестве Exit Relay всё же стоит хорошенько подумать.

Во вкладке «Sharing» есть поле Relay Port. В моём случае это 443. Данный порт должен быть открыт для внешних соединений. Убедитесь, что это так в настройках вашего фаервола и роутера (если таковые используются).

И так, после того как вы определились с выбором типа реле, ПО TOR работает и имеет доступ в сеть, вам следует настроить браузер и другие программы для работы с TOR. В настройках прокси-сервера любой совместимой программы следует указать 127.0.0.1 в качестве IP адреса (внутренний локальный адрес компьютера) и порт 9050. Данный порт используется по умолчанию. Если по каким-либо причинам он уже используется другой программой, Vidalia установит для TOR другой порт. Уточнить какой именно, можно во вкладке «Advanced», нажав кнопку «Edit current torrc». Смотрите строку SOCKS Port. В качестве типа сервера необходимо указать SOCKS v5 (пятой версии). Логин и пароль не требуется.

И так, после того как вы определились с выбором типа реле, ПО TOR работает и имеет доступ в сеть, вам следует настроить браузер и другие программы для работы с TOR. В настройках прокси-сервера любой совместимой программы следует указать 127.0.0.1 в качестве IP адреса (внутренний локальный адрес компьютера) и порт 9050. Данный порт используется по умолчанию. Если по каким-либо причинам он уже используется другой программой, Vidalia установит для TOR другой порт. Уточнить какой именно, можно во вкладке «Advanced», нажав кнопку «Edit current torrc». Смотрите строку SOCKS Port. В качестве типа сервера необходимо указать SOCKS v5 (пятой версии). Логин и пароль не требуется. Для браузеров Chrome и Firefox есть плагин FoxyProxy Standart, позволяющий в один клик переключаться между прокси-серверами. Установите его и нажмите на значок плагина в браузере. Далее нажмите «Add New Proxy». В открывшемся окне будет три вкладки. Первая не важна. Там можно указать название для прокси, либо она будет автоматически составлено из адреса и порта. Во второй вкладке нужно указать адрес (127.0.0.1) и порт (9050). Тип – SOCKS Proxy и указать пятую версию (v5). В третьей вкладке следует указать правила для прокси. Нажмите «Add New Pattern» и в «белый список внесите» домены в зоне .orion. Строка «Pattern Name» - имя правила (можно написать что угодно), строка «Pattern URL» - адрес. Соблюдения синтаксиса обязательно.

Если вы хотите добавить другие правила, то синтаксис для «Pattern URL» будет следующим: Например, я хочу, чтоб весь мой трафик шёл напрямую, а трафик к адресу www.microsoft.com шёл через TOR. В таком случае для «Pattern URL» следует указать значение *microsoft.com/*, что подразумевает перенаправление трафика не только для microsoft.com, но для всех доменов третьего уровня в этом домене (звёздочка перед адресом), а также для любой страницы на этих доменах (звёздочка после слэша). Само же правило должно быть в «белом списке». Если я наоборот, хочу завернуть весь трафик через TOR, а с microsoft.com соединяться напрямую, то в «белый список» нужно поместить */*, а в «чёрный список» *microsoft.com/*. Таким образом можно указать правила для любого адреса и для любой ссылки. Режим работы FoxyProxy при этом должен быть установлен в значение «Use proxies based on their pre-defined patterns and priorities» (использовать прокси, основываясь на предустановленных шаблонах и приоритетах). В настройках отмечено оранжевым цветом.

На этом всё. Конфигурация под Windows закончена. Любая программа, где указано подключение через прокси, будет использовать сеть TOR для выхода в Интернет. Проверить свой IP можно на

___

Tatyana K.

Tatyana K.